序

大家在工作上或是日常系统漏洞发掘中做安全性测试的过程中时常会碰到数据加密和主要参数数据加密的要求,并且绝大多数全是前面数据加密,因此我们可以手动式调节足迹来处理这一数据加密难题,并对大家要想推送的信息开展编号来协助大家检测。

前面数据加密精准定位方式

精准定位一般选用重要作用追踪,步骤如下所示:

挑选要精准定位的标识,一般是递交.登陆和储存等按键。根据这种按键,能够寻找相应的事情涵数,随后去程序调试栏ctrl shift f全局搜索涵数名。精准定位好密匙涵数后,能够在上面做一个中断点,随后就可以基本上明确自身离开了哪些数据加密步骤。

随后您必须在控制面板中手动式启用该涵数来编号您要想检测的数据信息。自然,您还可以储存这种js文件,并根据python脚本制作启用js函数。

Burp还有一个jsEncrypter软件。实际能够去GitHub首页储存js,随后用phantomjs启用数据加密涵数对数据信息开展数据加密。

数据加密绕开案例。

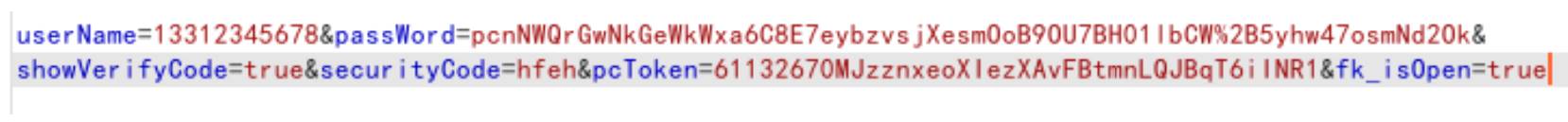

登陆时还可以见到数据文件如下所示,能够见到passwd字段名显著数据加密。

一般在登陆事情中会数据加密密码加密,因此小编在这儿逐渐追踪,挑选登陆按键查验原素精准定位。

一般在登陆事情中会数据加密密码加密,因此小编在这儿逐渐追踪,挑选登陆按键查验原素精准定位。

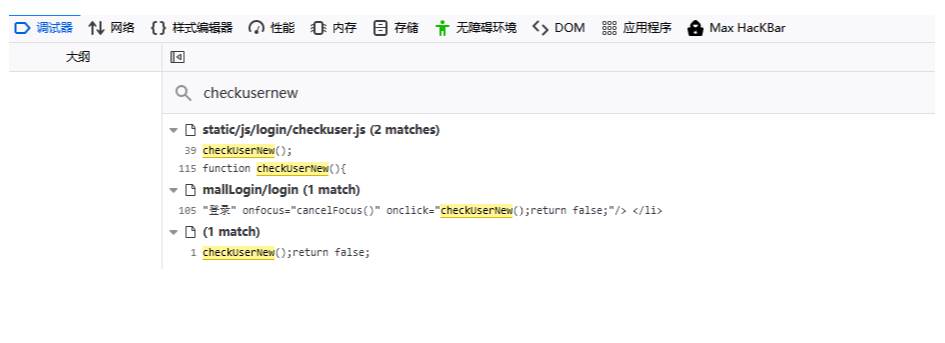

能够见到有一个checkusernew()涵数。转到程序调试并立即ctrl sgift f来全局搜索该涵数。

能够见到有一个checkusernew()涵数。转到程序调试并立即ctrl sgift f来全局搜索该涵数。

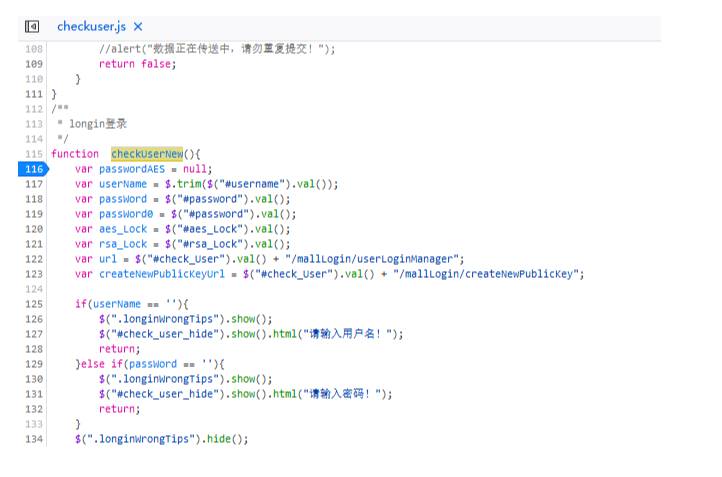

随后转到函数定义,立即点一下右边加上中断点。

随后转到函数定义,立即点一下右边加上中断点。

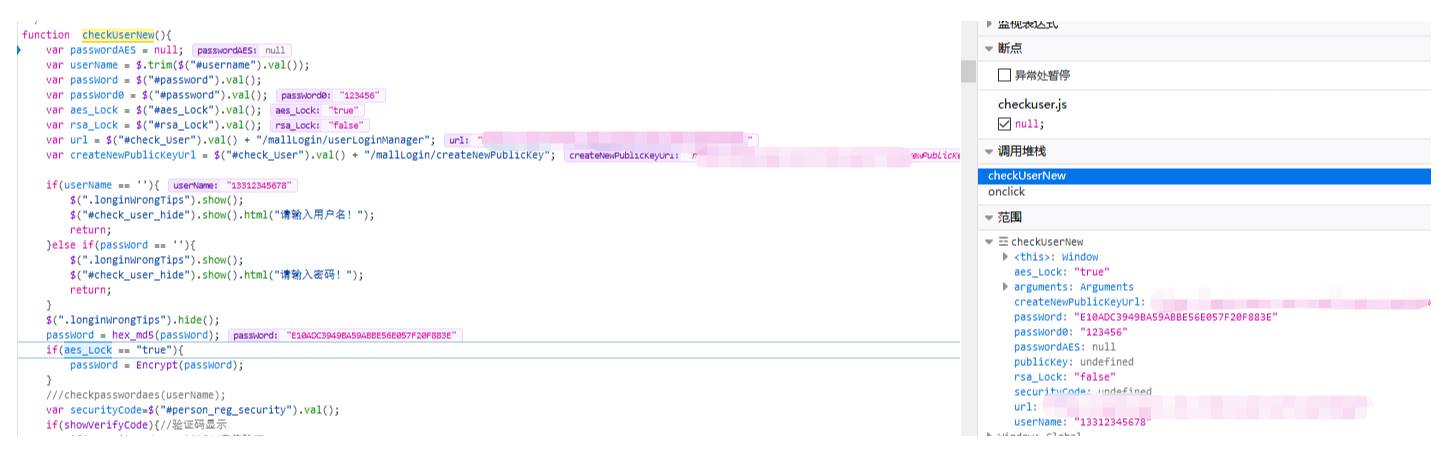

随后再次进到登陆步骤,自启动到中断点,随后F10.F11和shift F11步出。

随后再次进到登陆步骤,自启动到中断点,随后F10.F11和shift F11步出。

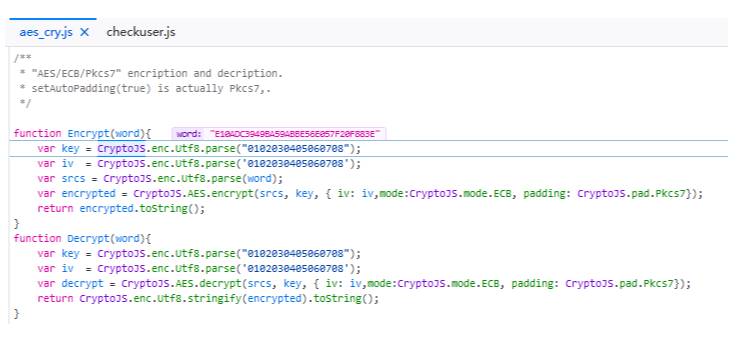

例如hex_md5和Encrypt这类的重要涵数必须跟踪,看一下早已干了哪些。

追踪数据加密作用。

追踪数据加密作用。

大家必须跟踪以得到数据加密密匙和iv吗?自然,大家不用它。大家只须要在操纵台子上启用并实行它。

大家必须跟踪以得到数据加密密匙和iv吗?自然,大家不用它。大家只须要在操纵台子上启用并实行它。

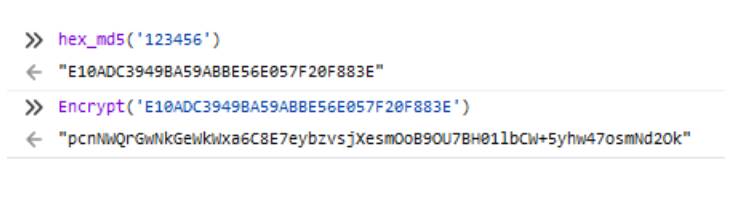

可是如何批呢?有二种计划方案,一种是随时在操纵台子上写JS代码或是拉相对应的JS,启用python的PyExecJS控制模块。

可是如何批呢?有二种计划方案,一种是随时在操纵台子上写JS代码或是拉相对应的JS,启用python的PyExecJS控制模块。

我更喜欢立即从控制面板通电话。

let arr = ['a', 'b', 'c', 'd', 'e'] //界定一个目录var a = " //界定一个空字符串for (let i in arr) {a = a Encrypt(hex_md5(arr[i])) "n"} //循环系统跑最终輸出标识符a就可以

别的状况

检测流程中碰到的情形很有可能要繁杂得多,假如长期不随功能键作用,也是有可能产生。除此之外,web前端新项目的装包促使作用更难寻找。

这也是坚决舍弃,打开下一个的情况下了。

1.本站大部分内容均收集于网络!若内容若侵犯到您的权益,请发送邮件至:duhaomu@163.com,我们将第一时间处理!

2.资源所需价格并非资源售卖价格,是收集、整理、编辑详情以及本站运营的适当补贴,并且本站不提供任何免费技术支持。

3.所有资源仅限于参考和学习,版权归原作者所有,更多请阅读网站声明。